Perangkat lunak perusak

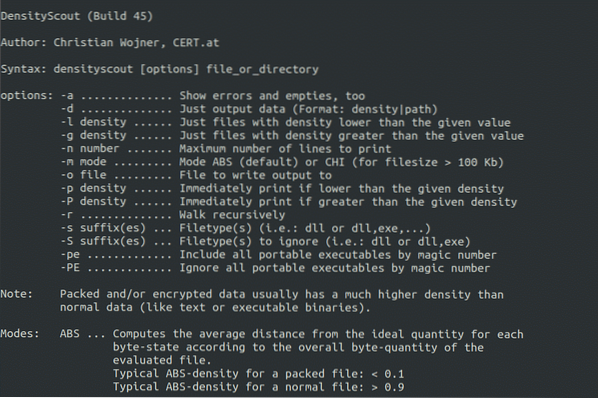

Analisis Malware Linux

Perangkat lunak perusak adalah potongan kode berbahaya yang dikirim dengan tujuan untuk membahayakan sistem komputer seseorang. Malware dapat berupa a...

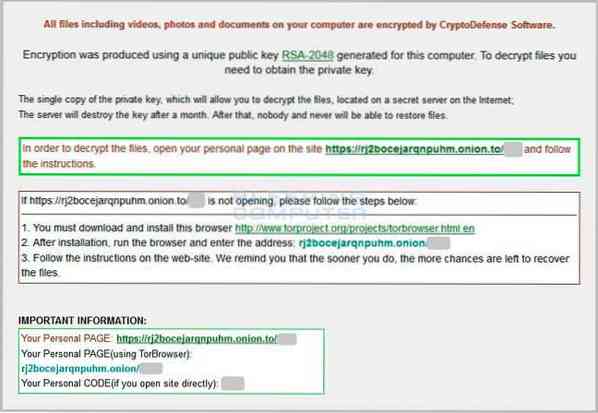

CryptoDefense Ransomware dan bagaimana Symantec membantu memperbaiki kekurangannya!

CryptoDefense ransomware mendominasi diskusi hari ini. Korban yang menjadi mangsa varian Ransomware ini telah beralih ke berbagai forum dalam jumlah b...

Trojan, Pengunduh Trojan, dan Droppers paling mengancam komputer AS, kata Microsoft

Microsoft dengan cermat merencanakan pendekatannya sebelum mengidentifikasi ancaman malware baru. Ia percaya pemahaman tentang lanskap malware sangat ...

Waspadalah terhadap Perangkat Lunak yang Tidak Diinginkan yang memberikan klaim palsu, kata Microsoft

Ada banyak program perangkat lunak yang ditawarkan saat ini, yang mengidentifikasi diri mereka sebagai Penghapus Malware dan Pengoptimal PC, dan berja...

Industri Malware Komputer Miliaran Dolar

Ketika banyak orang dan perusahaan memasang perangkat mereka di jaringan masing-masing, volume informasi pribadi dan rahasia yang dibagikan di dalamny...

Bagaimana mempersiapkan dan menangani serangan DDoS

Pekan lalu, Amerika Serikat terbangun secara besar-besaran serangan DDoS yang menghancurkan hampir setengah dari situs utama di negara ini. Situs web ...

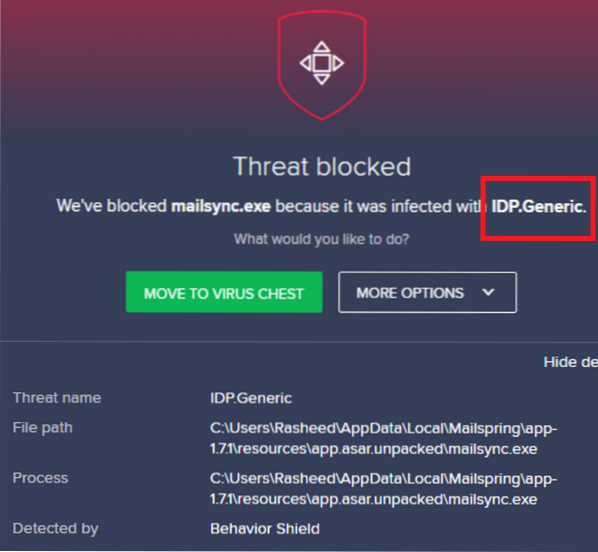

Apa itu IDP?.virus generik dan cara menghapusnya?

Banyak produk antivirus menggunakan tag virus untuk mengidentifikasi jenis ancaman. Sementara beberapa tag virus memiliki peluang langka untuk menjadi...

Cegah dan blokir Macro agar tidak berjalan di Microsoft Office menggunakan Kebijakan Grup

Anda dapat memblokir Makro dan akibatnya, virus Makro atau file malware bertarget Makro, dari Internet, dari membuka & berjalan secara otomatis di Mic...

Apa itu CandyOpen dan bagaimana cara menghapusnya dari perangkat Windows 10

PermenTerbuka dikembangkan oleh SweetLabs adalah bagian dari perangkat lunak yang telah dirancang untuk dibundel dengan penginstal program lain sehing...

Phenquestions

Phenquestions