Sanitasi input adalah proses pembersihan input, sehingga data yang dimasukkan tidak digunakan untuk menemukan atau mengeksploitasi lubang keamanan di situs web atau server.

Rentan situs tidak disanitasi atau sangat buruk dan tidak disanitasi secara lengkap. Ini adalah tidak langsung menyerang. Payload secara tidak langsung dikirim ke korban. Itu kode berbahaya disisipkan di situs web oleh penyerang, dan kemudian menjadi bagian darinya. Setiap kali pengguna (korban) mengunjungi halaman web, kode berbahaya dipindahkan ke browser. Oleh karena itu, pengguna tidak menyadari apa pun yang terjadi.

Dengan XSS, penyerang dapat:

- Memanipulasi, menghancurkan, atau bahkan merusak situs web.

- Mengekspos data pengguna yang sensitif

- Tangkap cookie sesi terotentikasi pengguna

- Unggah halaman Phishing

- Arahkan pengguna ke area berbahaya

XSS telah berada di Sepuluh Teratas OWASP selama dekade terakhir. Lebih dari 75% web permukaan rentan terhadap XSS.

Ada 4 jenis XSS:

- XSS Tersimpan

- Tercermin XSS

- XSS berbasis DOM

- Buta XSS

Saat memeriksa XSS dalam pentest, seseorang mungkin lelah menemukan suntikan. Sebagian besar pentester menggunakan Alat XSS untuk menyelesaikan pekerjaan. Mengotomatiskan proses tidak hanya menghemat waktu dan tenaga tetapi, yang lebih penting, memberikan hasil yang akurat.

Hari ini kita akan membahas beberapa alat yang gratis dan bermanfaat. Kami juga akan membahas cara menginstal dan menggunakannya.

XSSer:

XSSer atau skrip lintas situs adalah kerangka kerja otomatis yang membantu pengguna menemukan dan mengeksploitasi kerentanan XSS di situs web. Ini memiliki perpustakaan pra-instal sekitar 1300 kerentanan, yang membantu melewati banyak WAF.

Mari kita lihat bagaimana kita dapat menggunakannya untuk menemukan kerentanan XSS!

Instalasi:

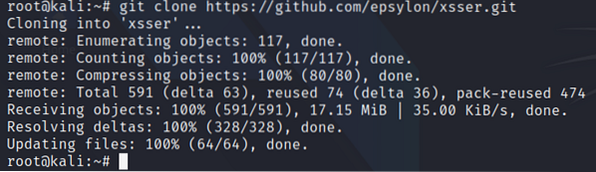

Kita perlu mengkloning xsser dari repo GitHub berikut.

$ git klon https://github.com/epsylon/xsser.git

Sekarang, xsser ada di sistem kami. Traverse ke folder xsser dan jalankan setup.py

$ cd xser$ pengaturan python3.py

Ini akan menginstal semua dependensi, yang sudah diinstal dan akan menginstal xsser. Sekarang saatnya menjalankannya.

Jalankan GUI:

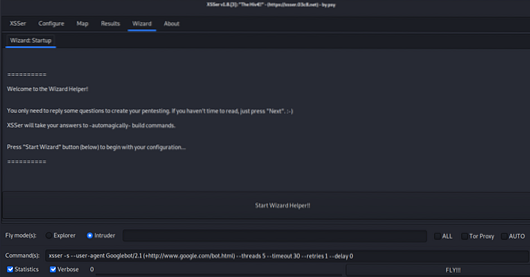

$ python3 xsser --gtkAkan muncul jendela seperti ini:

Jika Anda seorang pemula, ikuti wizard. Jika Anda seorang profesional, saya akan merekomendasikan untuk mengonfigurasi XSSer sesuai kebutuhan Anda melalui tab konfigurasi.

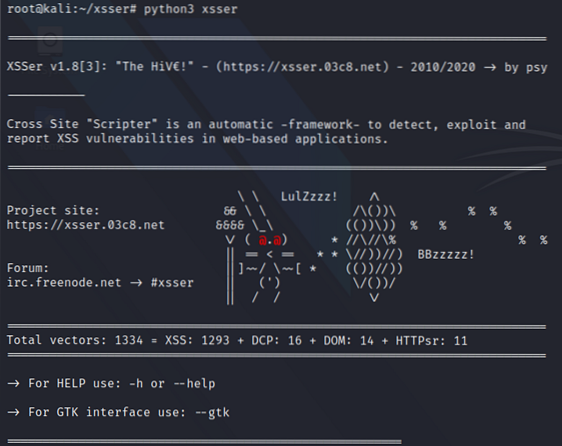

Jalankan di Terminal:

$ python3 xsser

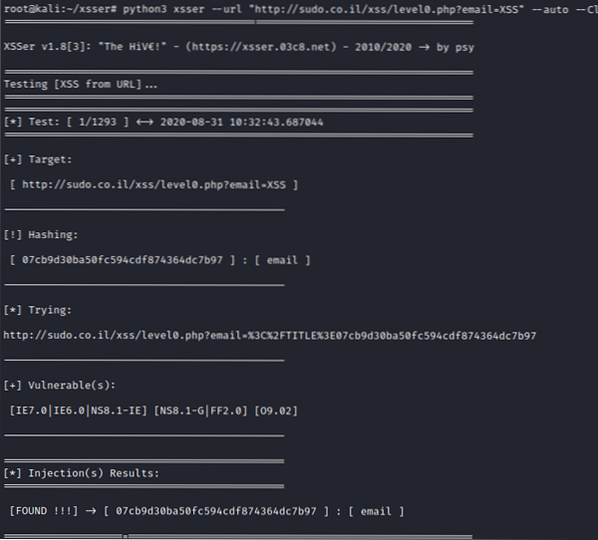

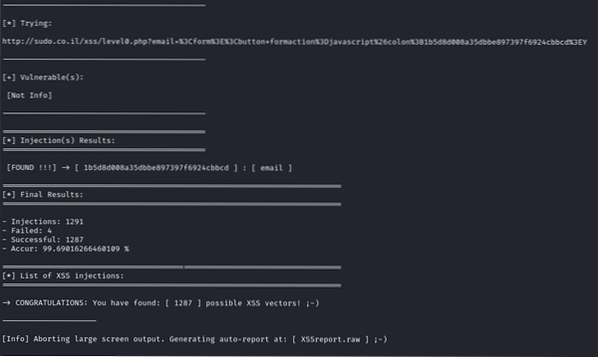

Berikut adalah situs yang menantang Anda untuk mengeksploitasi XSS. Kami akan menemukan beberapa kerentanan dengan menggunakan xsser. Kami memberikan URL target ke xsser, dan itu akan mulai memeriksa kerentanan.

Setelah selesai, hasilnya disimpan dalam file. Ini adalah laporan XSS.mentah. Anda selalu dapat kembali untuk melihat muatan mana yang berfungsi. Karena ini adalah tantangan tingkat pemula, sebagian besar kerentanannya adalah DITEMUKAN sini.

XSSniper:

Cross-Site Sniper, juga dikenal sebagai XSSniper, adalah alat penemuan xss lainnya dengan fungsi pemindaian massal. Ini memindai target untuk parameter GET dan kemudian menyuntikkan muatan XSS ke dalamnya.

Kemampuannya untuk merayapi URL target untuk tautan relatif dianggap sebagai fitur berguna lainnya. Setiap tautan yang ditemukan ditambahkan ke antrian pemindaian dan diproses, sehingga lebih mudah untuk menguji seluruh situs web entire.

Pada akhirnya, metode ini tidak mudah, tetapi merupakan heuristik yang baik untuk menemukan titik injeksi massal dan menguji strategi pelarian. Juga, karena tidak ada emulasi browser, Anda harus menguji secara manual suntikan yang ditemukan terhadap berbagai perlindungan xss browser.

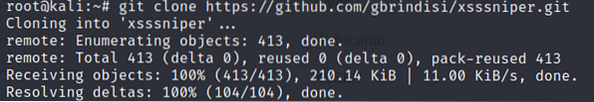

Untuk menginstal XSSniper:

$ git klon https://github.com/gbrindisi/xsssniper.git

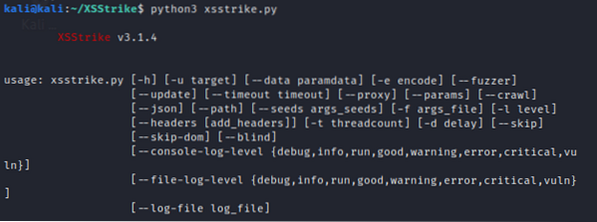

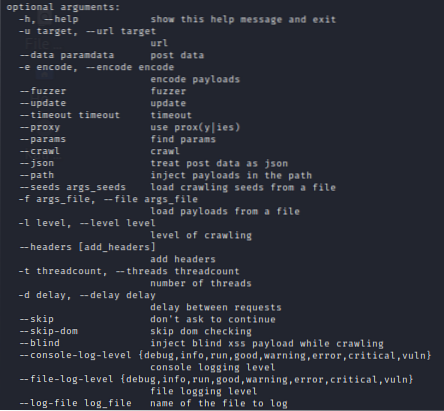

XSStrike:

Alat pendeteksi skrip lintas situs ini dilengkapi dengan:

- 4 parser tulisan tangan

- generator muatan cerdas

- mesin fuzzing yang kuat

- perayap yang sangat cepat

Ini berkaitan dengan Pemindaian DOM XSS yang direfleksikan dan.

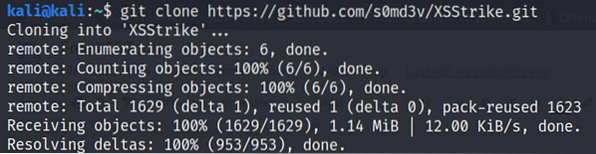

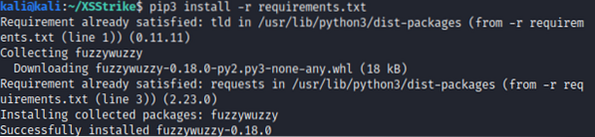

Instalasi:

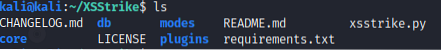

$ l

Pemakaian:

Argumen opsional:

Pemindaian URL tunggal:

$ python xsstrike.py -u http://contoh.com/cari.php?q=permintaanContoh perayapan:

$ python xsstrike.py -u "http://contoh.com/halaman.php" --crawlPemburu XSS:

Ini adalah kerangka kerja yang baru-baru ini diluncurkan di bidang kerentanan XSS ini, dengan manfaat manajemen, organisasi & pemantauan yang mudah. Ini umumnya bekerja dengan menyimpan log tertentu melalui file HTML halaman web. Untuk menemukan semua jenis kerentanan skrip lintas situs, termasuk XSS buta (yang umumnya sering terlewatkan) sebagai keunggulan dibandingkan alat XSS umum.

Instalasi:

$ sudo apt-get install git (jika belum diinstal)$ git klon https://github.com/mandatoryprogrammer/xsshunter.git

Konfigurasi:

- jalankan skrip konfigurasi sebagai:

$ ./generate_config.py- sekarang mulai API sebagai

$ sudo apt-get install python-virtualenv python-dev libpq-dev libffi-dev$cd xsshunter/api/

$ virtualenv env

$ . env/bin/aktifkan

$ pip install -r persyaratan.txt

$ ./apiserver.py

Untuk menggunakan server GUI, Anda harus mengikuti dan menjalankan perintah ini:

$ cd xsshunter/gui/$ virtualenv env

$ .env/bin/aktifkan

$ pip install -r persyaratan.txt

$ ./guiserver.py

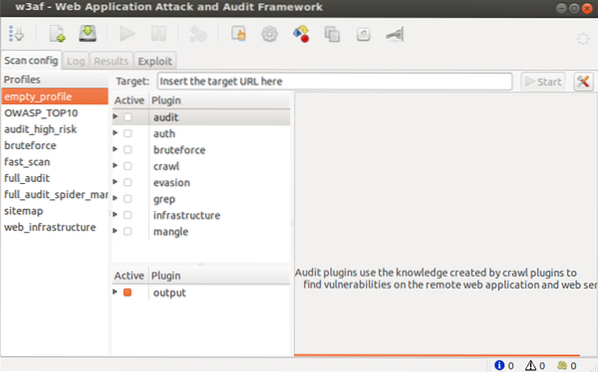

W3af:

Alat pengujian kerentanan sumber terbuka lainnya yang terutama menggunakan JS untuk menguji kerentanan halaman web tertentu. Persyaratan utama adalah mengonfigurasi alat sesuai dengan permintaan Anda. Setelah selesai, ia akan melakukan tugasnya secara efisien dan mengidentifikasi kerentanan XSS. Ini adalah alat berbasis plugin yang terutama dibagi menjadi tiga bagian:

- Core (untuk fungsi dasar dan menyediakan perpustakaan untuk plugin)

- UI

- Plugin

Instalasi:

Untuk menginstal w3af ke sistem Linux Anda, cukup ikuti langkah-langkah di bawah ini:

Kloning repo GitHub.

$ sudo git clone https://github.com/andresriancho/w3af.gitInstal versi yang ingin Anda gunakan.

>Jika Anda ingin menggunakan versi GUI:

$ sudo ./w3af_guiJika Anda lebih suka menggunakan versi konsol:

$ sudo ./w3af_consoleKeduanya akan memerlukan instalasi dependensi jika belum diinstal.

Sebuah skrip dibuat di /tmp/script.sh, yang akan menginstal semua dependensi untuk Anda.

Versi GUI dari w3af diberikan sebagai berikut:

Sementara itu, versi konsol adalah alat tampilan terminal (CLI) tradisional.

Pemakaian

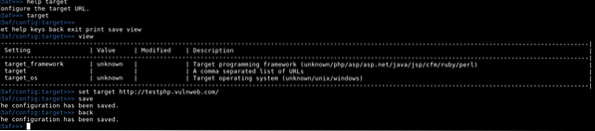

1. Konfigurasikan target

Di target, menu jalankan perintah tetapkan target TARGET_URL.

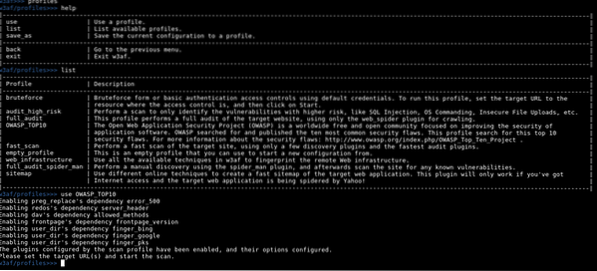

2. Profil audit konfigurasi

W3af hadir dengan beberapa profil yang sudah memiliki plugin yang dikonfigurasi dengan benar untuk menjalankan audit. Untuk menggunakan profil, jalankan perintah, gunakan PROFILE_NAME.

3. Plugin konfigurasi

4. Konfigurasi HTTP

5. Jalankan audit

Untuk informasi lebih lanjut, kunjungi http://w3af.organisasi/:

Penghentian:

Alat-alat ini hanya setetes di lautan karena internet penuh dengan alat luar biasa. Alat seperti Burp dan webscarab juga dapat digunakan untuk mendeteksi XSS. Juga, angkat topi untuk komunitas sumber terbuka yang luar biasa, yang hadir dengan solusi menarik untuk setiap masalah baru dan unik.

Phenquestions

Phenquestions