Fitur enkripsi tingkat sistem file Btrfs masih belum tersedia. Tetapi Anda dapat menggunakan alat enkripsi pihak ketiga seperti dm-crypt untuk mengenkripsi seluruh perangkat penyimpanan sistem file Btrfs Anda.

Pada artikel ini, saya akan menunjukkan cara mengenkripsi perangkat penyimpanan yang ditambahkan ke sistem file Btrfs dengan dm-crypt. Jadi, mari kita mulai.

Singkatan

- LUKS - Pengaturan Kunci Terpadu Linux

- HDD - Hard Disk Drive

- SSD - Solid-State Drive

Prasyarat

Untuk mengikuti artikel ini:

- Anda harus menjalankan Fedora 33 Workstation atau Ubuntu 20.Distribusi Linux 04 LTS di komputer Anda.

- Anda harus memiliki HDD/SSD gratis di komputer Anda.

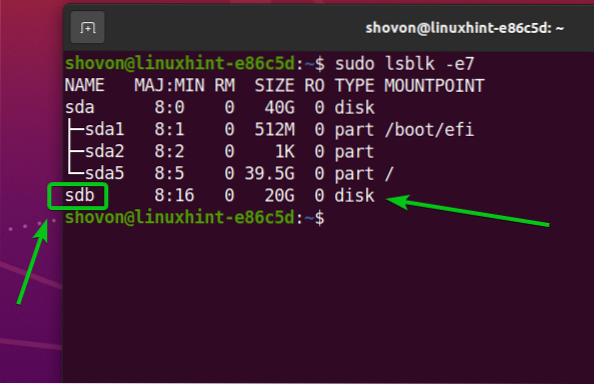

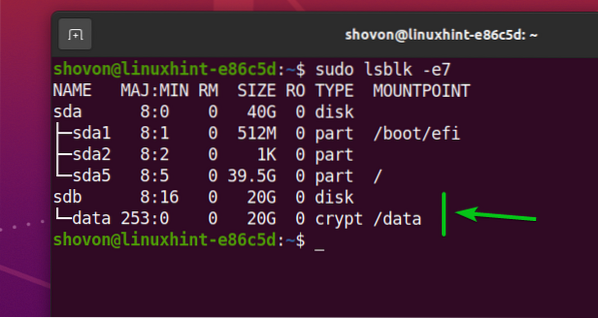

Seperti yang Anda lihat, saya memiliki HDD sdb di Ubuntu 20 saya.04 mesin LTS. Saya akan mengenkripsi dan memformatnya dengan sistem file Btrfs.

$ sudo lsblk -e7

Menginstal Paket yang Diperlukan di Ubuntu 20.04 LTS

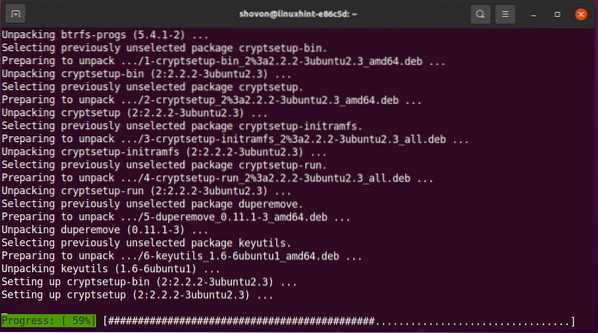

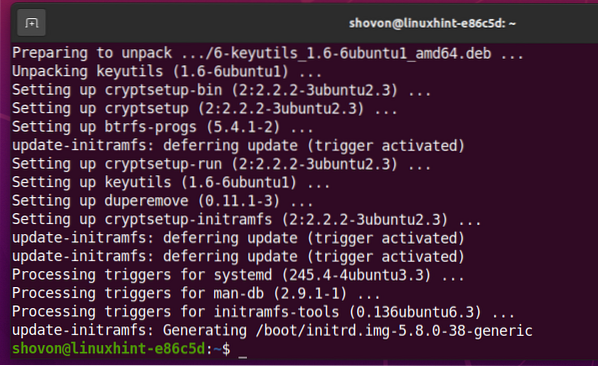

Untuk mengenkripsi perangkat penyimpanan dan memformatnya dengan sistem file Btrfs, Anda harus memiliki: btrfs-prog dan cryptsetup paket yang diinstal di Ubuntu 20 Anda.04 mesin LTS. Untungnya, paket-paket ini tersedia di repositori paket resmi Ubuntu 20.04 LTS.

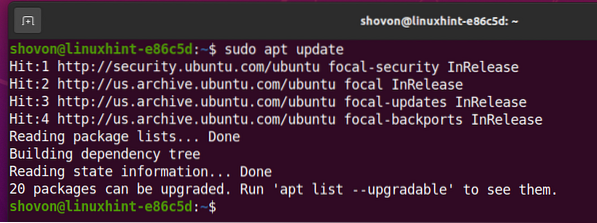

Pertama, perbarui cache repositori paket APT dengan perintah berikut:

$ sudo apt update

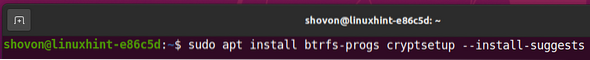

Untuk memasang btrfs-prog dan cryptsetup, jalankan perintah berikut:

Untuk mengonfirmasi penginstalan, tekan kamu lalu tekan <Memasukkan>.

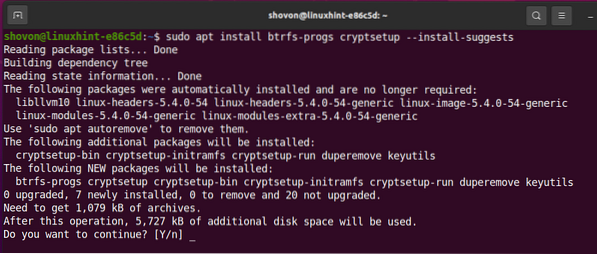

Itu btrfs-prog dan cryptsetup paket dan dependensinya sedang diinstal.

Itu btrfs-prog dan cryptsetup paket harus diinstal pada saat ini.

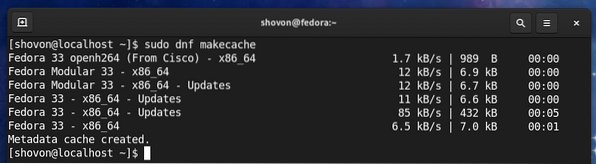

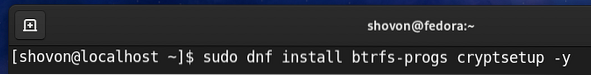

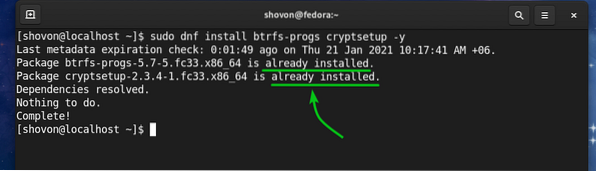

Menginstal Paket yang Diperlukan di Fedora 33

Untuk mengenkripsi perangkat penyimpanan dan memformatnya dengan sistem file Btrfs, Anda harus memiliki: btrfs-prog dan cryptsetup paket yang diinstal pada mesin Fedora 33 Workstation Anda. Untungnya, paket-paket ini tersedia di repositori paket resmi Fedora 33 Workstation.

Pertama, perbarui cache repositori paket DNF dengan perintah berikut:

$ sudo dnf makecache

Untuk memasang btrfs-prog dan cryptsetup, jalankan perintah berikut:

Fedora 33 Workstation menggunakan sistem file Btrfs secara default. Jadi, kemungkinan besar Anda sudah menginstal paket-paket ini, seperti yang Anda lihat pada tangkapan layar di bawah ini. Jika karena alasan tertentu, mereka tidak diinstal, mereka akan diinstal.

Membuat Kunci Enkripsi

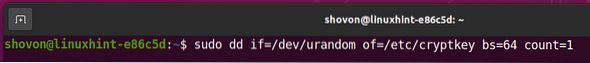

Sebelum Anda dapat mengenkripsi perangkat penyimpanan Anda dengan cryptsetup, anda perlu membuat kunci acak panjang 64 byte.

Anda dapat membuat kunci enkripsi dan menyimpannya di /etc/cryptkey file dengan perintah berikut:

$ sudo dd if=/dev/urandom of=/etc/cryptkey bs=64 count=1

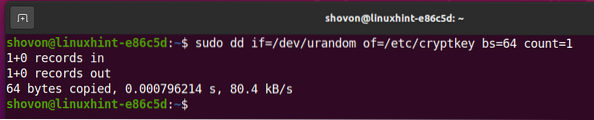

Kunci enkripsi baru harus dibuat dan disimpan di /etc/cryptkey mengajukan.

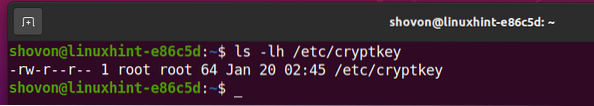

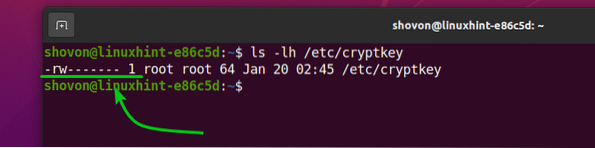

File kunci enkripsi /etc/cryptkey dapat dibaca oleh semua orang secara default, seperti yang Anda lihat pada tangkapan layar di bawah ini. Ini adalah risiko keamanan. Kami hanya ingin akar pengguna untuk dapat membaca/menulis ke /etc/cryptkey file.

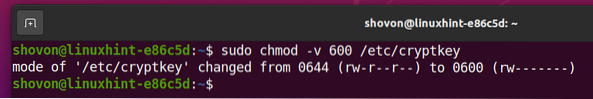

Untuk mengizinkan hanya pengguna root untuk membaca/menulis ke /etc/cryptkey file, ubah hak akses file sebagai berikut:

Seperti yang Anda lihat, hanya akar pengguna memiliki izin baca/tulis (rw) ke /etc/cryptkey mengajukan. Jadi, tidak ada orang lain yang bisa melihat apa yang ada di /etc/cryptkey mengajukan.

Mengenkripsi Perangkat Penyimpanan dengan dm-crypt

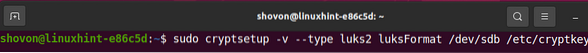

Sekarang setelah Anda membuat kunci enkripsi, Anda dapat mengenkripsi perangkat penyimpanan Anda. Katakanlah, sdb, dengan teknologi enkripsi disk LUKS v2 (versi 2) sebagai berikut:

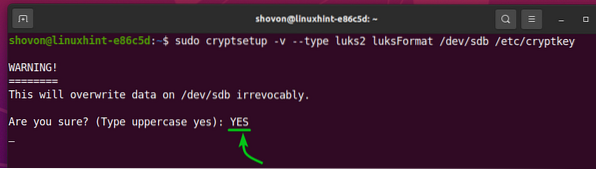

$ sudo cryptsetup -v --type luks2 luksFormat /dev/sdb /etc/cryptkey

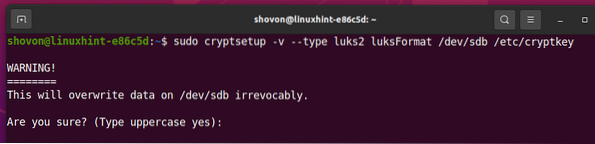

cryptsetup akan meminta Anda untuk mengonfirmasi operasi enkripsi.

CATATAN: Semua data HDD/SSD Anda harus dihapus. Jadi, pastikan untuk memindahkan semua data penting Anda sebelum mencoba mengenkripsi HDD/SSD Anda.

Untuk mengonfirmasi operasi enkripsi disk, ketik IYA (dalam huruf besar) dan tekan

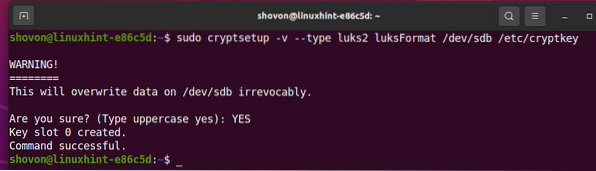

Pada titik ini, perangkat penyimpanan /dev/sdb harus dienkripsi dengan kunci enkripsi /etc/cryptkey.

Membuka Perangkat Penyimpanan Terenkripsi

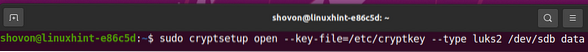

Setelah Anda mengenkripsi perangkat penyimpanan dengan cryptsetup, Anda harus membukanya dengan cryptsetup alat untuk dapat menggunakannya.

Anda dapat membuka perangkat penyimpanan terenkripsi sdb dan petakan ke komputer Anda sebagai data perangkat penyimpanan sebagai berikut:

$ sudo cryptsetup buka --key-file=/etc/cryptkey --ketik luks2 /dev/sdb data

Sekarang, perangkat penyimpanan yang didekripsi akan tersedia di jalur /dev/pemeta/data. Anda harus membuat sistem file yang Anda inginkan di /dev/mapper/perangkat data dan pasang /dev/mapper/perangkat data dari pada /dev/sdb dari sekarang.

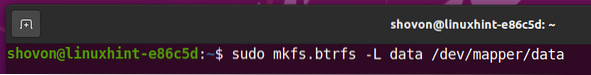

Membuat Sistem File Btrfs pada Perangkat Terenkripsi:

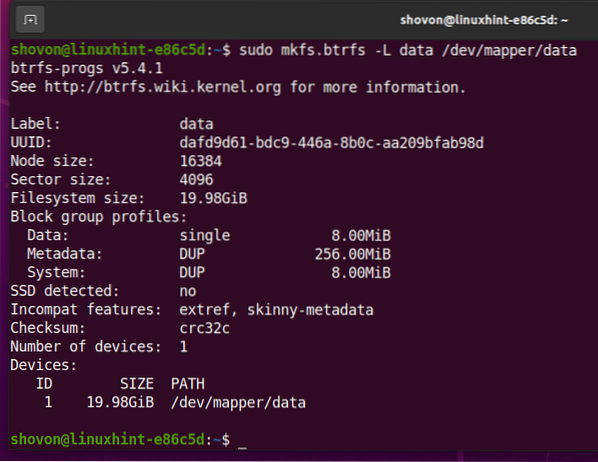

Untuk membuat sistem file Btrfs pada perangkat penyimpanan yang didekripsi /dev/pemeta/data dengan data label, jalankan perintah berikut:

$ sudo mkfs.btrfs -L data /dev/mapper/data

Sistem file Btrfs harus dibuat di /dev/mapper/perangkat penyimpanan data, yang didekripsi dari perangkat penyimpanan /dev/sdb (dienkripsi dengan LUKS 2).

Memasang Sistem File Btrf Terenkripsi

Anda dapat memasang sistem file Btrfs yang telah Anda buat sebelumnya juga.

Katakanlah, Anda ingin memasang sistem file Btrfs yang telah Anda buat sebelumnya di earlier /data direktori.

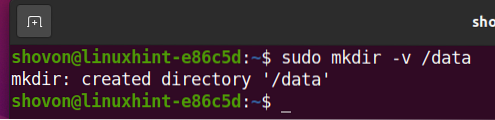

Jadi, buat /data direktori sebagai berikut:

$ sudo mkdir -v /data

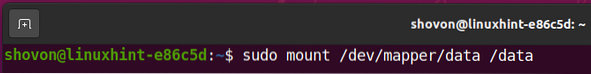

Untuk memasang sistem file Btrfs yang dibuat di /dev/mapper/perangkat penyimpanan data dalam /data direktori, jalankan perintah berikut:

Seperti yang Anda lihat, sistem file Btrfs dibuat pada perangkat penyimpanan terenkripsi sdb dipasang di /data direktori.

Secara Otomatis Memasang Sistem File Btrfs Terenkripsi pada Saat Booting

Anda dapat memasang sistem file Btrfs terenkripsi pada saat boot juga.

Untuk memasang sistem file Btrfs terenkripsi saat boot, Anda perlu:

- mendekripsi perangkat penyimpanan /dev/sdb saat boot menggunakan /etc/cryptkey file kunci enkripsi

- pasang perangkat penyimpanan yang didekripsi /dev/pemeta/data ke /data direktori

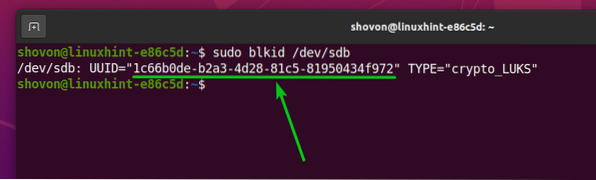

Pertama, temukan UUID dari sdb perangkat penyimpanan terenkripsi dengan perintah berikut:

$ sudo blkid /dev/sdb

Seperti yang Anda lihat, UUID dari sdb perangkat penyimpanan terenkripsi adalah 1c66b0de-b2a3-4d28-81c5-81950434f972. Ini akan berbeda untukmu. Jadi, pastikan untuk mengubahnya dengan milikmu mulai sekarang.

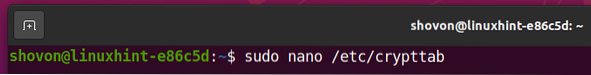

Untuk mendekripsi secara otomatis sdb perangkat penyimpanan saat boot, Anda harus menambahkan entri untuk itu di /etc/crypttab mengajukan.

Buka /etc/crypttab file dengan nano editor teks sebagai berikut:

$ sudo nano /etc/crypttab

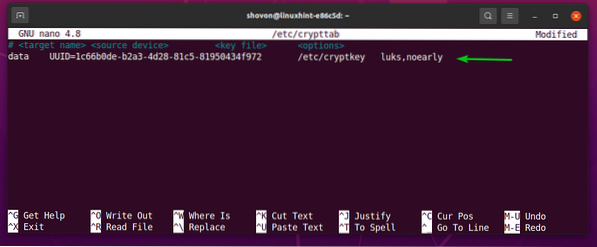

Tambahkan baris berikut di akhir /etc/crypttab file jika Anda menggunakan HDD.

Tambahkan baris berikut di akhir /etc/crypttab file jika Anda menggunakan SSD.

data UUID=1c66b0de-b2a3-4d28-81c5-81950434f972 /etc/cryptkey luks,noearly,buangSetelah selesai, tekan <Ctrl> + X, diikuti oleh kamu, dan <Memasukkan> untuk menyimpan /etc/crypttab mengajukan.

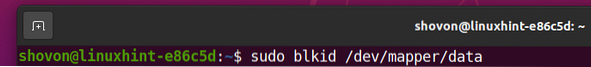

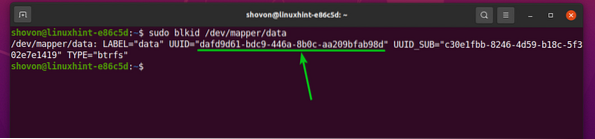

Sekarang, temukan UUID dari yang didekripsi /dev/pemeta/data perangkat penyimpanan dengan perintah berikut:

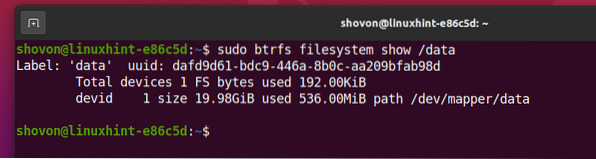

Seperti yang Anda lihat, UUID dari /dev/pemeta/data perangkat penyimpanan terdekripsi adalah dafd9d61-bdc9-446a-8b0c-aa209bfab98d. Ini akan berbeda untukmu. Jadi, pastikan untuk mengubahnya dengan milikmu mulai sekarang.

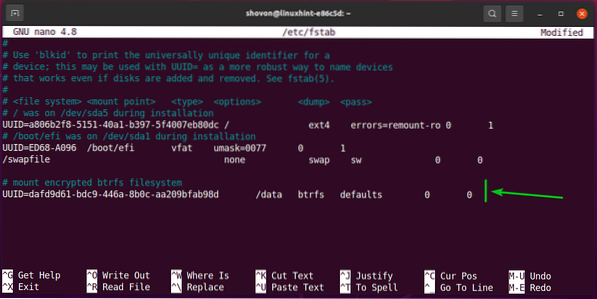

Untuk memasang perangkat penyimpanan yang didekripsi secara otomatis /dev/pemeta/data di direktori /data saat boot, Anda harus menambahkan entri untuk itu di /etc/fstab mengajukan.

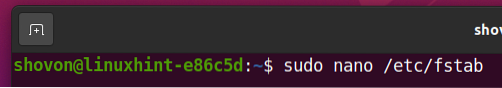

Buka /etc/fstab file dengan nano editor teks sebagai berikut:

$ sudo nano /etc/fstab

Sekarang, tambahkan baris berikut di akhir /etc/fstab mengajukan:

Setelah selesai, tekan <Ctrl> + X, diikuti oleh kamu, dan <Memasukkan> untuk menyimpan /etc/fstab mengajukan.

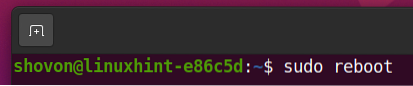

Terakhir, reboot komputer Anda agar perubahan diterapkan.

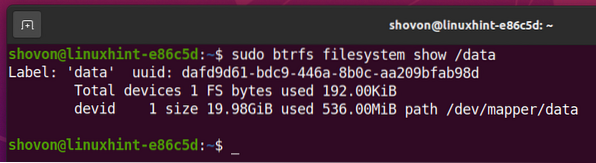

Perangkat penyimpanan terenkripsi sdb didekripsi menjadi data perangkat penyimpanan, dan data perangkat penyimpanan dipasang di /data direktori.

Seperti yang Anda lihat, sistem file Btrfs, yang dibuat pada dekripsi /dev/pemeta/data perangkat penyimpanan dipasang di /data direktori.

Kesimpulan

Pada artikel ini, saya telah menunjukkan kepada Anda cara mengenkripsi perangkat penyimpanan menggunakan teknologi enkripsi LUKS 2 dengan cryptsetup. Anda juga mempelajari cara mendekripsi perangkat penyimpanan terenkripsi dan memformatnya dengan sistem file Btrfs juga. Serta cara mendekripsi perangkat penyimpanan terenkripsi secara otomatis dan memasangnya saat boot. Artikel ini akan membantu Anda memulai enkripsi sistem file Btrfs.

Phenquestions

Phenquestions