Sebelum memulai, Anda harus mempelajari konsep-konsep berikut:

Subyek: proses atau pengguna.

Objek: file atau sistem file.

Jenis Penegakan: di SELinux semua subjek dan objek memiliki pengidentifikasi tipe yang diakhiri dengan _t. “Penegakan tipe adalah gagasan bahwa, dalam sistem kontrol akses wajib, akses diatur melalui izin berdasarkan seperangkat aturan subjek-akses-objek.

Di SELinux, penegakan tipe diimplementasikan berdasarkan label subjek dan objek. SELinux sendiri tidak memiliki aturan yang mengatakan /bin/bash bisa mengeksekusi /bin/ls. Sebagai gantinya, ia memiliki aturan yang mirip dengan “Proses dengan label user_t dapat mengeksekusi file biasa berlabel bin_t.” (sumber https://wiki.gentoo.org/wiki/SELinux/Type_enforcement)

Kontrol Akses Diskresi (DAC): DAC adalah sistem kepemilikan dan izin yang kami gunakan di Linux untuk mengelola akses ke objek seperti file atau direktori. Kontrol Akses Diskresioner tidak ada hubungannya dengan SELinux dan merupakan lapisan keamanan yang berbeda. Untuk informasi tambahan tentang DAC, kunjungi Penjelasan Izin Linux.

Kontrol Akses Wajib (MAC): adalah jenis kontrol akses yang membatasi interaksi akses subjek dengan objek. Bertentangan dengan DAC dengan pengguna MAC tidak dapat mengubah kebijakan.

Subjek dan objek memiliki konteks keamanan (security atribut) yang dipantau oleh SELinux dan diadministrasikan sesuai dengan kebijakan keamanan yang dibuat oleh aturan untuk ditegakkan.

Kontrol Akses Berbasis Peran (RBAC): adalah jenis kontrol akses berdasarkan peran, dapat dikombinasikan dengan MAC dan DAC. Kebijakan RBAC membuat pengelolaan banyak pengguna dalam suatu organisasi menjadi sederhana berbeda dengan DAC yang dapat diturunkan dalam penetapan izin individu, ini membuat audit, konfigurasi, dan pembaruan kebijakan menjadi lebih mudah.

Modus penegakan: SELinux membatasi akses subjek ke objek berdasarkan kebijakan.

Mode permisif: SELinux hanya mencatat aktivitas tidak sah.

Fitur SELinux termasuk (daftar Wikipedia):

- Pemisahan kebijakan yang bersih dari penegakan

- Antarmuka kebijakan yang terdefinisi dengan baik

- Dukungan untuk aplikasi yang menanyakan kebijakan dan menegakkan kontrol akses (misalnya, crond menjalankan pekerjaan dalam konteks yang benar)

- Independensi kebijakan khusus dan bahasa kebijakan

- Independensi format dan konten label keamanan tertentu

- Label dan kontrol individual untuk objek dan layanan kernel

- Dukungan untuk perubahan kebijakan

- Langkah-langkah terpisah untuk melindungi integritas sistem (tipe domain) dan kerahasiaan data (keamanan bertingkat)

- Kebijakan fleksibel Flexible

- Kontrol atas inisialisasi dan pewarisan proses, dan eksekusi program

- Kontrol atas sistem file, direktori, file, dan buka deskriptor file

- Kontrol atas soket, pesan, dan antarmuka jaringan

- Kontrol atas penggunaan "kemampuan"

- Informasi dalam cache tentang keputusan akses melalui Access Vector Cache (AVC)

- Default-deny kebijakan (apa pun yang tidak ditentukan secara eksplisit dalam kebijakan tidak diizinkan).

Sumber: https://en.wikipedia.org/wiki/Security-Enhanced_Linux#Fitur

Catatan: pengguna berbeda pada SELinux dan passwd.

Menyiapkan SELinux di Debian 10 Buster

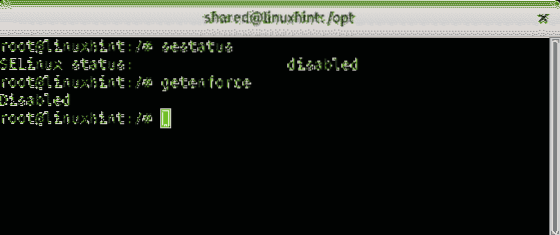

Dalam kasus saya SELinux dinonaktifkan pada Debian 10 Buster. Tetap mengaktifkan SELinux adalah salah satu langkah dasar untuk menjaga keamanan perangkat Linux. Untuk mengetahui status SELinux di perangkat Anda, jalankan perintah:

/# status

Saya menemukan SELinux dinonaktifkan, untuk mengaktifkannya Anda perlu menginstal beberapa paket sebelumnya, setelah pembaruan yang tepat, jalankan perintah:

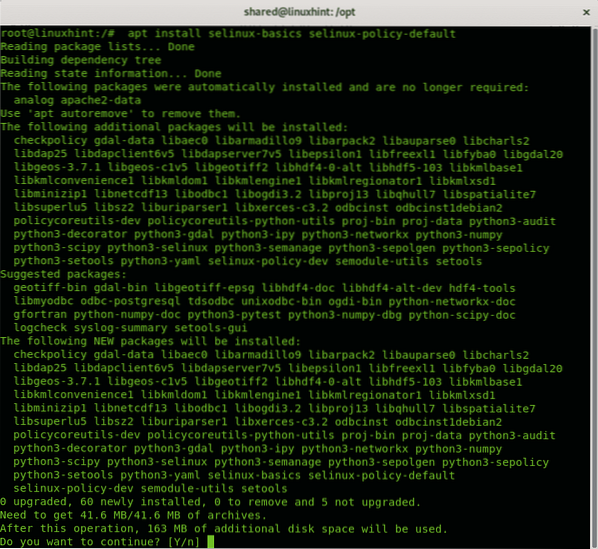

/# apt install selinux-basics selinux-policy-default

Jika diminta tekan kamu untuk melanjutkan proses instalasi. Lari pembaruan yang tepat setelah menyelesaikan instalasi.

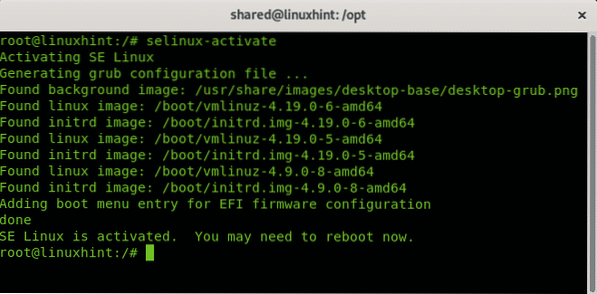

Untuk mengaktifkan SELinux jalankan perintah berikut:

/# aktifkan selinux

Seperti yang Anda lihat, SELinux diaktifkan dengan benar. Untuk menerapkan semua perubahan, Anda harus me-reboot sistem Anda seperti yang diperintahkan.

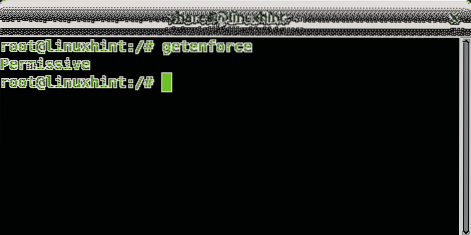

Perintah getenforce dapat digunakan untuk mempelajari status SELinux, jika dalam mode permisif atau penegakan:

/# dapatkan kekuatan

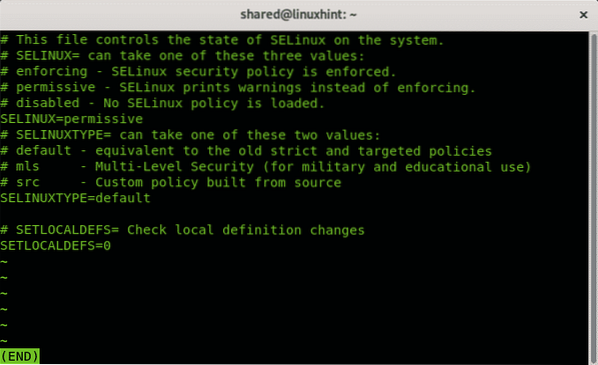

Mode permisif dapat diganti dengan mengatur parameter 1 (permisif adalah 0). Anda juga dapat memeriksa mode pada file konfigurasi menggunakan perintah kurang:

/# lebih sedikit /etc/selinux/config

Keluaran:

Seperti yang Anda lihat, file konfigurasi menunjukkan mode permisif. tekan Q berhenti.

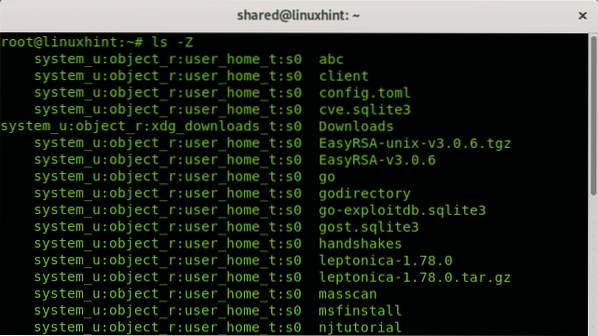

Untuk melihat konteks keamanan file atau proses, Anda dapat menggunakan flag -Z:

/# ls -Z

Format labelnya adalah pengguna:peran:jenis:level.

semanage - alat Manajemen Kebijakan SELinux

semanage adalah alat Manajemen Kebijakan SELinux. Ini memungkinkan untuk mengelola boolean (yang memungkinkan untuk memodifikasi proses saat dijalankan), peran dan level pengguna, antarmuka jaringan, modul kebijakan, dan lainnya. Semanage memungkinkan untuk mengonfigurasi kebijakan SELinux tanpa perlu mengkompilasi sumber. Semanage memungkinkan hubungan antara OS dan pengguna SELinux dan konteks keamanan objek tertentu.

Untuk informasi tambahan tentang semanage, kunjungi halaman manual di: https://linux.mati.net/pria/8/semanage

Kesimpulan dan catatan

SELinux adalah cara tambahan untuk mengelola akses dari proses ke sumber daya sistem seperti file, partisi, direktori, dll. Ini memungkinkan untuk mengelola hak istimewa besar-besaran sesuai dengan peran, level, atau jenis. Mengaktifkannya adalah suatu keharusan sebagai tindakan keamanan dan ketika menggunakannya penting untuk mengingat lapisan keamanannya dan untuk mem-boot ulang sistem setelah mengaktifkan atau menonaktifkannya (menonaktifkan tidak disarankan sama sekali kecuali untuk tes tertentu). Terkadang akses file diblokir meskipun izin sistem atau OS diberikan karena SELinux melarangnya.

Saya harap Anda menemukan artikel di SELinux ini berguna sebagai pengenalan solusi keamanan ini, terus ikuti LinuxHint untuk lebih banyak tips dan pembaruan di Linux dan jaringan.

Artikel terkait:

- SELinux di Ubuntu Tutorial

- Cara Menonaktifkan SELinux di CentOS 7

- Daftar periksa pengerasan keamanan Linux

- Profil AppArmor di Ubuntu

Phenquestions

Phenquestions