Jenis Eksploitasi

Jenis Eksploitasi di Metasploit:

- Aktif

- Pasif

Perbedaan inti antara kedua tipe exploit ini adalah tipe aktif mengeksploitasi target tertentu sebelum berakhir, sedangkan tipe pasif menunggu sampai host yang masuk terhubung sebelum mengeksploitasi. Ini membantu untuk mengetahui ini sebelumnya, karena perbedaannya akan memainkan peran yang lebih jelas ketika Anda lulus untuk menulis eksploitasi yang lebih rumit.

Pengaturan kami

Perangkat lunak yang akan kita gunakan dalam tutorial ini meliputi:

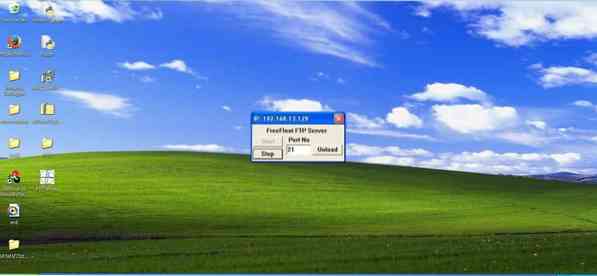

Eksploitasi: Untuk tujuan panduan singkat ini, kami akan menggunakan kerentanan yang sudah ada sebelumnya di server FTP freefloat.

Debugger kekebalan: Ini digunakan dalam membuat file biner eksploitasi dan rekayasa balik. Anda dapat dengan mudah datang dengan debugger bagus yang tersedia online secara gratis.

Paket layanan Windows XP 3 terpasang

KaliLinux: Jelas, bantuan pengujian pena terkemuka yang tak terbantahkan.

Mona.py: Plugin berbasis Python yang membantu debugging kekebalan. Unduh Mona.py dan pindahkan ke direktori immunity debugger (folder perintah py).

Proses

Tiru Fuzzing

Kami akan melakukan pseudo-fuzzing, yang berarti membanjiri sistem dengan data acak. Kami akan membuat pola dengan 1.000 karakter dan menggunakannya untuk membanjiri port 21, karena ini adalah port perintah server FTP.

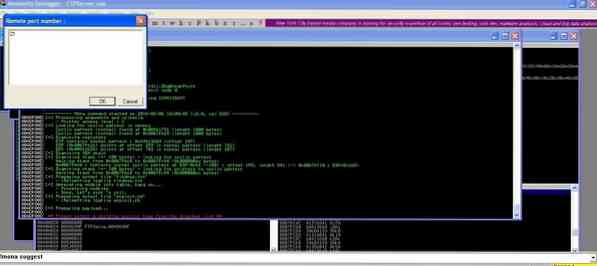

Setelah modul dijalankan, jalankan debugger imunitas, dan pastikan EIP telah ditimpa.

Nyalakan Mona

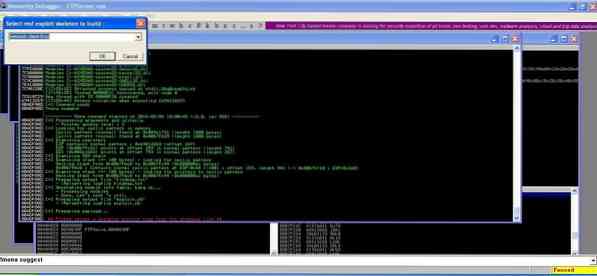

Dengan EIP yang ditimpa, kita dapat melanjutkan dengan debugger kekebalan. Masukkan berikut:

>!Mona menyarankan

Pilih klien TCP dan port 21 untuk melanjutkan.

Sesuaikan Eksploitasi

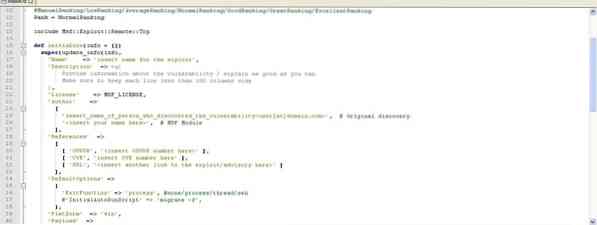

Anda akan melihat file berbasis ruby yang dibuat sebagai hasilnya. Anda dapat memodifikasinya sesuka Anda. Di sini, kami akan mengganti namanya menjadi f.rb.

Luncurkan Eksploitasi di Metasploit

Muat file ke Kali Linux dan replika exploit dari root ke framework Metasploit:

Anda dapat melihat bahwa Metasploit mengakui perubahan dan kompatibel.

Kesimpulan

Ini adalah tutorial mini tentang cara menulis exploit Metasploit. Kami akan membahas eksploitasi yang lebih rumit dan melihat bagaimana mereka ditulis di artikel mendatang.

Phenquestions

Phenquestions